Datensicherheit & Datenschutz: Deep-dive wie schütze ich meine Daten vor Zugriff?

by Mpublished on

Passwort-Hygiene & Zugriffsschutz: So mauerst du deine Konten ein

Effektiver Zugriffsschutz basiert auf drei Säulen: Starke, einzigartige Passwörter für jeden Dienst, die konsequente Nutzung von Zwei-Faktor-Authentifizierung (2FA) und die Verschlüsselung lokaler Datenträger. Während Passwörter vor Online-Hacking schützen, verhindert die Verschlüsselung (z.B. Bitlocker), dass Unbefugte bei Diebstahl oder Hack des Geräts physischen Zugriff auf private Dateien erhalten.

Dein Windows-Passwort ist kein Schutz, es ist nur eine freundliche Bitte, die jeder Hacker ignoriert. Wenn deine E-Mail-Adresse einmal in einem Datenleck auftaucht, brennt die Hütte. In diesem Deep-Dive gehen wir über simple Passwörter hinaus. Wir besprechen, warum Sicherheitsfragen ein Risiko sind, wie du mit Passkeys die Zukunft einläutest und welcher zweite Faktor (2FA) dich wirklich vor einem Account-Diebstahl rettet.

Inhalt des Guides:

Dieser Artikel ist Teil meines großen Datensicherheit & Datenschutz: Der pragmatische Guide gegen Daten-GAU . Während wir dort die Übersicht behandeln, steigen wir hier tief in das Thema Datenschutz ein.

Weitere Beiträge im Guide:

- Deep-dive wie schütze ich meine Daten vor Zugriff?

- Deep-dive sicheres Surfen

- Deep-dive Backup Strategie

Inhalt des Beitrags Datenschutz

- Passwort-Hygiene & Zugriffsschutz: So mauerst du deine Konten ein

- Inhalt des Guides:

- Passwörter: die Angriffsvektoren & Disziplin ist gefragt

- Passwort-Regeln: Was das BSI empfiehlt (und was wirklich zählt)

- Passwort-Manager: Komfort-Cloud vs. lokale Festung

- Datenlecks: So checkst du, ob du bereits „verkauft“ wurdest

- Warum Sicherheitsfragen ein Sicherheitsrisiko sind

- Passkeys: Der neue Standard (Sicher, aber nicht ohne Tücken)

- 2FA: Die zweite Mauer gegen den Daten-GAU

- Warum SMS und E-Mail als zweiter Faktor nicht ausreichen

- 2FA: Warum Authenticator Apps der Standard sein sollten

- Zugriff auf die Festplatte: Warum dein Windows-Passwort kein Schutz ist

- Identitätsdiebstahl und Accountdiebstahl: Wenn Fremde „Du“ werden

- Betriebssystem-Hygiene: Updates sind keine Empfehlung

- Was ist Phishing?

- Social Engineering und Deep Fakes: Das Risiko für den Mittelstand

- FAQ: Passwörter & Zugriffsschutz

Passwörter: die Angriffsvektoren & Disziplin ist gefragt

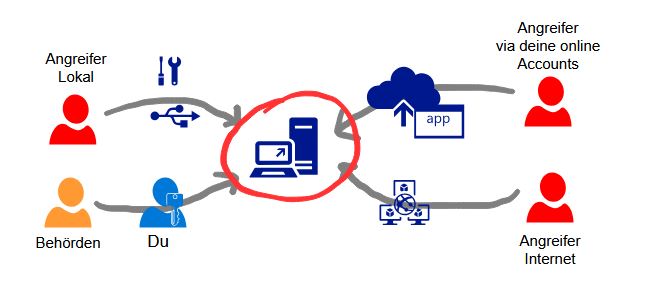

Passwort-Sicherheit beginnt bei der Risikoanalyse: Malware (Keylogger), physischer Zugriff auf den Laptop oder großflächige Datenlecks bei Online-Anbietern sind die häufigsten Bedrohungen für deine Zugangsdaten.

Der klassische Fall: Man nutzt jahrelang dasselbe Passwort für alles – vom Online-Banking bis zum kleinen Blumenladen. Das ist so, als hättest du einen Generalschlüssel für dein Haus, dein Auto und deinen Tresor unter der Fußmatte liegen. Wenn der Blumenladen gehackt wird, brennt deine gesamte digitale Existenz.

Auch hier zunächst die Frage: welchen Risiken (Angriffsvektoren) bin ich ausgesetzt und wie wahrscheinlich sind sie?

Malware: bösartige Webseiten, gefakte Emails, selten Werbung auf Webseiten, die Malware mit Keylogger oder Backdoors verteilen: Eine infizierte Mail reicht, und jeder Tastendruck wird mitgeschrieben. Hiermit können die Angreifer jeden Account übernehmen.

Der "TSA-Faktor": wenn du Pech hast, möchte ein Grenzbeamter (z.B. bei der Einreise in die USA) einen Blick auf deinen ungesperrten Laptop werfen und nimmt ihn mit ins Büro. Auch Angestellte im Hotel haben unbeaufsichtigten Zugang zum Laptop. Auch so wurden schon Daten gestohlen und Spyware installiert.

Diebstahl des Laptops: etwa Wohnungseinbruch oder Verlust auf Reise – auch hier hat jetzt jemand physischen Zugang

Hacking von Online Konten

Verlust über Kontrolle von alten Emailadressen, Handynummern und Accounts – mit denen ein Angreifer aktuelle Accounts übernehmen kann

Maßnahmen gegen diese Angriffsvektoren wollen wir uns im Folgenden näher anschauen.

Passwort-Regeln: Was das BSI empfiehlt (und was wirklich zählt)

Was macht ein sicheres Passwort aus? Laut BSI-Empfehlung ist die Länge eines Passworts entscheidender als seine Komplexität. Ein sicheres Passwort sollte mindestens 8–12 Zeichen (bei wichtigen Accounts deutlich mehr) lang sein, für jeden Dienst einzigartig verwendet werden und nicht in Listen populärer Passwörter auftauchen, um Angriffen durch Brute-Force oder Credential-Stuffing standzuhalten.

Die zwei goldenen Regeln (Prio 1)

Passwörter werden heute kaum noch von Hand geraten. Entweder probieren Computer-Skripte Milliarden Kombinationen pro Sekunde aus (Brute Force) oder sie nutzen Listen von bereits geklauten Daten (Leaks). Deshalb gelten diese zwei Regeln:

Länge schlägt Kryptik: Ein Passwort wie

IchMagDasKinoSonneMondSterne2024!ist für einen Algorithmus um Lichtjahre schwerer zu knacken als ein kurzes, kryptischesP$w1!. Warum? Weil die Anzahl der Kombinationen mit jedem Zeichen exponentiell steigt. Aber Vorsicht: Es bringt nichts, wenn dein langes Passwort123456789012345lautet. Populäre Passwörter werden als Erstes ausprobiert.Die Einzigartigkeit (Das No-Go der Dopppelnutzung): Das ist der wichtigste Punkt. Angenommen, du meldest dich bei

GertsBlumenKontor23.dean (fiktiver Name, jede Ähnlichkeit ist Zufall). Gert hat seinen Website-Builder seit 5 Jahren nicht mehr aktualisiert, wird gehackt und dein Passwort landet im Netz. Wenn du dasselbe Passwort auch für dein OneDrive oder dein Haupt-E-Mail-Konto nutzt, hat der Angreifer sofort den Generalschlüssel zu deinem Leben. Nutze niemals ein Passwort zweimal.

Weiterführende Informationen

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) passt seine Empfehlungen regelmäßig an die aktuelle Rechenleistung von Hacker-Rechnern an. Wer es ganz genau wissen will, findet hier die Details: BSI-Empfehlungen für sichere Passwörter

Passwort-Manager: Komfort-Cloud vs. lokale Festung

Welcher Passwort-Manager ist sicherer? Lokale Passwort-Manager (z. B. KeePassXC) bieten maximale Kontrolle, da die Datenbank verschlüsselt auf dem eigenen Gerät liegt. Cloud-Passwort-Manager (z. B. Bitwarden) bieten höheren Komfort durch automatischen Abgleich über alle Geräte hinweg, bergen jedoch das theoretische Risiko eines Server-Hacks. Ein absolutes Sicherheitsrisiko ist das Speichern im Browser, da Malware diese Daten leicht auslesen kann.

Die Qual der Wahl: Bequemlichkeit oder Kontrolle?

Niemand kann sich 50 verschiedene 20-stellige Passwörter merken. Punkt. Wer es versucht, landet unweigerlich bei "Passwort123". Passwort-Manager sind daher Pflicht. Die Frage ist nur: Wo liegt der Tresor?

Cloud-Manager (z. B. Bitwarden): Die Passwörter liegen verschlüsselt auf einem Server. Das ist extrem bequem, weil Handy, Tablet und PC immer synchron sind. Aber: Auch Profis machen Fehler. Dass selbst Marktführer verwundbar sind, zeigte der massive Hacker-Angriff auf LastPass, bei dem Kundendaten gestohlen wurden.

Lokale Manager (z. B. KeePassXC): Hier gibt es keinen zentralen Server, den man hacken könnte. Deine Passwort-Datenbank ist eine Datei auf deinem Rechner. Ein Angreifer müsste erst deinen PC infizieren und dein Master-Passwort knacken.

Der Praxis Tipp: Du kannst die verschlüsselte KeePass-Datenbank (Keyfile) einfach in dein eigenes Cloud-Drive (Dropbox, OneDrive etc.) legen. So hast du den Sync-Vorteil der Cloud, aber die Sicherheit einer lokalen Verschlüsselung, die der Cloud-Anbieter nicht knacken kann.

Die rote Zone: Warum der Browser-Speicher fatal ist

Es ist so verlockend: Chrome oder Edge fragen "Passwort speichern?" und man klickt auf „Ja“. Lass es. Oder nur für wirklich unwichtige Sachen. Das Speichern im Browser ist die unsicherste Wahl, die du treffen kannst:

Exponiertes Ziel: Dein Browser ist dein Fenster zum Internet und damit das primäre Ziel für Malware. Sogenannte "Stealer-Malware" ist darauf spezialisiert, Browser-Datenbanken im Sekundentakt auszulesen.

Schwache Verschlüsselung: Oft liegen die Daten unverschlüsselt oder nur minimal gesichert auf der Festplatte. Wer Zugriff auf deinen Laptop hat (oder einen Gast-Account nutzt), kommt oft erschreckend leicht an die Passwörter.

Big Brother schaut zu: Der Browser-Anbieter sieht genau, wo du dich einloggst. Das ist wertvolles Futter für dein Nutzerprofil.

Praxis Tipp: Jedes Passwort im Browser ist eine Einladung. Wer es komfortabel will, nimmt einen seriösen Cloud-Passwort-Manager mit 2FA. Wer es sicher will, nimmt einen Lokalen.

Mehr Infos zum Browser-Risiko gibt es bei Digital sicher NRW.

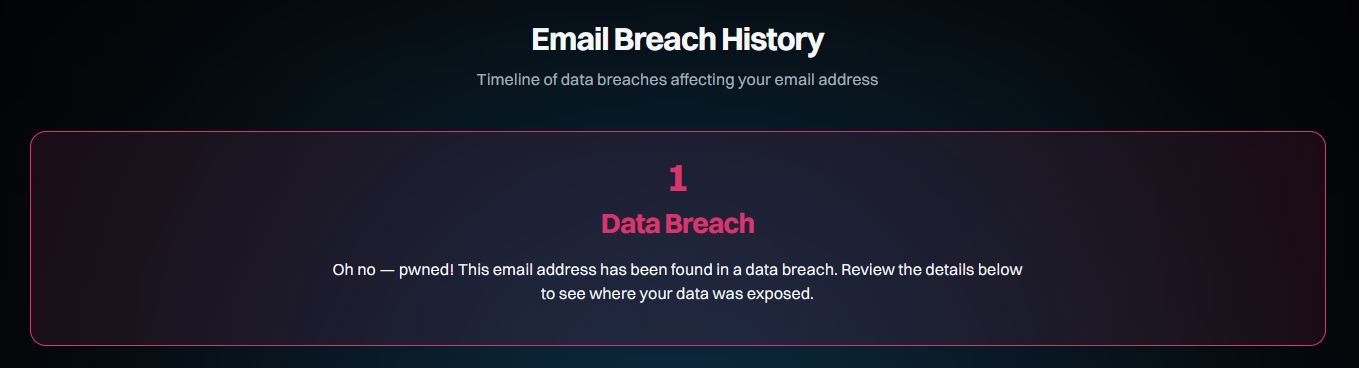

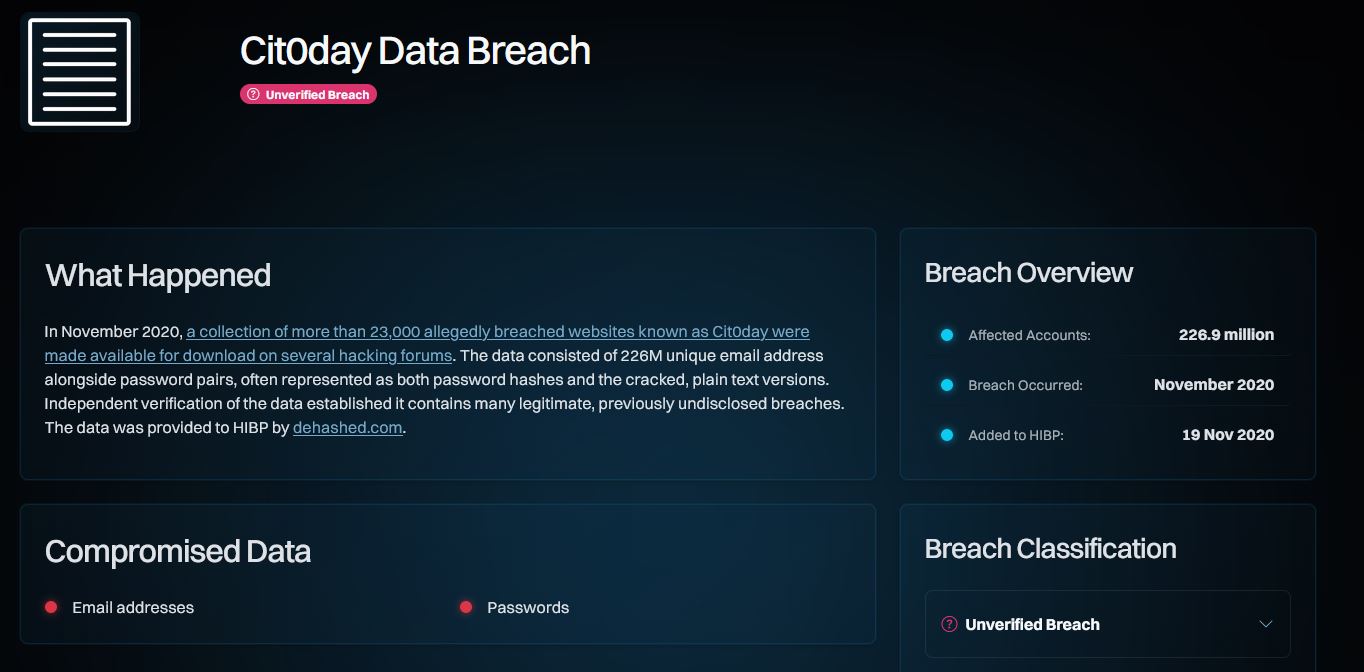

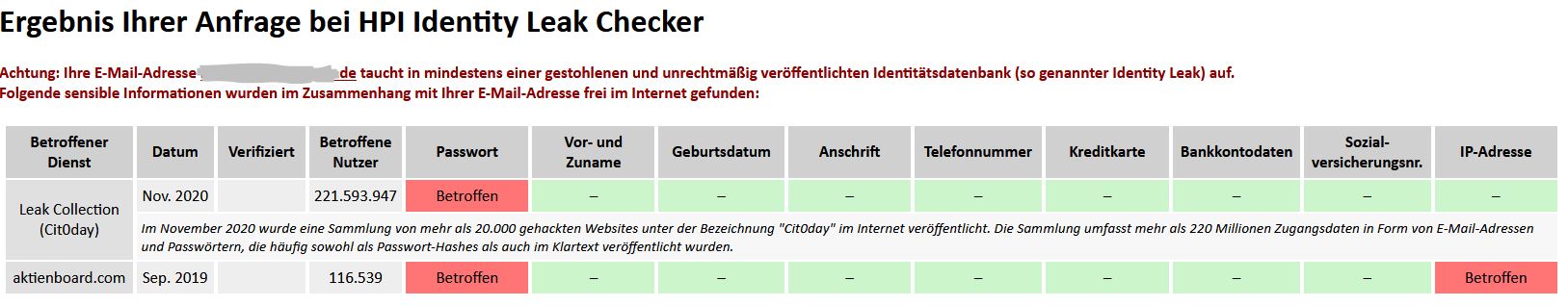

Datenlecks: So checkst du, ob du bereits „verkauft“ wurdest

Wie erkenne ich, ob meine Daten gestohlen wurden? Über spezialisierte Dienste wie Have I Been Pwned oder den Identity Leak Checker des HPI lässt sich durch Eingabe der E-Mail-Adresse prüfen, ob diese in bekannten Datenlecks auftaucht. Diese Tools gleichen die Adresse mit Milliarden von Datensätzen ab, die bei Hackerangriffen auf Plattformen wie LinkedIn, Adobe oder MyFitnessPal entwendet wurden.

Der Moment der Wahrheit: Bist du ein Opfer? - Ja, du bist ein Opfer!

Die hässliche Wahrheit zuerst: Wenn du seit mehr als zwei Jahren im Internet unterwegs bist, ist die Wahrscheinlichkeit, dass deine Daten noch nie geleakt wurden, fast bei Null. Es ist nicht die Frage, ob ein Dienst gehackt wird, bei dem du bist, sondern nur wann.

Sobald ein Online-Shop oder ein soziales Netzwerk gehackt wird, landen die Datenbanken oft im Darknet. Dort werden sie für Credential Stuffing genutzt – automatisierte Versuche, sich mit deiner E-Mail und deinem (alten) Passwort bei Amazon oder PayPal einzuloggen.

Die zwei wichtigsten Detektive im Netz

Um herauszufinden, in welchen Listen du stehst, gibt es zwei absolut seriöse und kostenlose Anlaufstellen:

Have I Been Pwned (HIBP): Die weltweit größte Datenbank des Sicherheitsexperten Troy Hunt. Gib einfach deine E-Mail-Adresse ein. Wenn der Bildschirm rot wird, siehst du unten genau die Liste der Dienste, bei denen deine Daten gestohlen wurden (z.B. "LinkedIn", "Deezer" etc.).

Identity Leak Checker – Hasso-Plattner-Institut (HPI): Das deutsche Pendant. Hier gibst du deine E-Mail an und erhältst kurz darauf eine detaillierte Analyse per Mail. Das HPI verrät dir sogar, welche Art von Daten geleakt wurde (z.B. nur die E-Mail oder auch Anschrift, Geburtsdatum oder Passwort).

Das gleiche von HPI:

Was tun, wenn es "rot" leuchtet?

Keine Panik, aber Zeit für Aktion:

Sofort-Maßnahme: Ändere das Passwort bei dem betroffenen Dienst.

Wichtiger: Nutzt du dieses Passwort auch woanders? Dann ändere es dort ebenfalls (und denk an die Regel: nie zwei Mal dasselbe Passwort! - und ja, Hacker kennen den Trick mit AMZmkj3n75bg für Amazon und PPLmkj3n75bg für Paypal – das zählt nicht als einzigartige Passwörte. Ein 3-Zeichen Präfix wird leicht geknackt.).

Prävention: Aktiviere überall, wo es möglich ist, die Zwei-Faktor-Authentifizierung (2FA).

Praxis Tipps:

Praktikable Sicherheit: Denke bewusst über das Risiko nach: wenn du alles mit 2FA ‚zunagelst‘ und den Passwort-Manager auf „Auto-Logout nach 30 Sekunden“ stellst, wirst du irgendwann genervt. Wir brauchen praktikable Sicherheit. Unterscheide, was völlig egal ist (Browser Speicher), nicht so wichtig (Passwort Manager) und wichtig (2FA). Nur sei dir bewusst, dass es nur eine Frage der Zeit ist bis „unwichtig“ geknackt wird! Auch beim Passwort Manager habe ich 2 Dateien: eine für die „normalen Sachen“ mit einfacherem Passwort und längerem Auto-Logout und eins mit der kritischen Sachen mit viel strengeren Einstellungen.

Datensparsamkeit: Wenn du bei HIBP einen Treffer für einen Dienst findest, den du seit Jahren nicht mehr nutzt: Lösch den Account komplett. Datensparsamkeit ist der beste Schutz – was nicht da ist, kann nicht geklaut werden.

Warum Sicherheitsfragen ein Sicherheitsrisiko sind

Warum sind Sicherheitsfragen unsicher? Sicherheitsfragen zur Account-Wiederherstellung stellen ein massives Risiko dar, da die Antworten (z. B. Geburtsname der Mutter oder Name des ersten Haustieres) oft durch einfache Social-Media-Recherche oder Social Engineering herausgefunden werden können. Zudem sind sie anfällig für automatisierte Rate-Angriffe (Brute Force), da der Pool an möglichen Antworten begrenzt ist (z.B: deutsche Vornamen).

Die "Name des ersten Haustieres"-Falle

Viele Dienste zwingen dich dazu, Sicherheitsfragen festzulegen, falls du dein Passwort vergisst. Das Problem: Während dein Passwort aus kryptischem Zeichensalat besteht, ist die Antwort auf "Wie hieß Ihr erstes Haustier?" eine Information, die du vielleicht schon mal auf Instagram geteilt hast.

Hacker nutzen hier gezielt Social Engineering:

Die direkte Methode: Ein Angreifer tritt einer Facebook-Gruppe bei und startet eine harmlose Umfrage: "Postet mal Fotos eurer ersten Haustiere und wie sie hießen! :))" – Zack, Treffer.

Die indirekte Methode: Wenn du selbst nichts verrätst, werden Freunde oder Familie unter Vorwand kontaktiert: "Ich wollte ihm/ihr eine personalisierte Tasse mit dem Namen der ersten Katze schenken, weiß den Namen aber nicht mehr genau..." Irgendwer plaudert immer.

Brute Force im Webformular

Sicherheitsfragen sind oft deutlich leichter zu knacken als Passwörter. Wenn die Antwort in einem Webformular eingegeben werden muss, kann ein Bot in Sekunden tausende der populärsten Haustiernamen oder Städtenamen ausprobieren. Der Suchraum ist bei "Geburtsort" viel kleiner als bei einem zufälligen Passwort.

Lügen ist Pflicht!

Behandle Sicherheitsfragen niemals als Fragen, sondern als zweites Passwort.

Antworte niemals wahrheitsgemäß: Wenn die Frage nach deinem ersten Auto fragt, antworte mit einem Passwort wie

Blaues-Wunder-99-Turbo!.Diktierbarkeit: Da Sicherheitsfragen manchmal am Telefon (Support-Hotline) gestellt werden, sollte die Antwort zwar komplex, aber aussprechbar sein. Ein langer Satz oder eine absurde Wortkombination ist ideal.

Dokumentation: Notiere dir diese "Antwort-Passwörter" unbedingt - aber nicht in deinem Passwort-Manager vom Haupt-Passwort des Accounts. Sonst verlierst du beide auf einmal… (ausser du hast eine solide Backup & Recovery Strategie, der du vertraust).

Passkeys: Der neue Standard (Sicher, aber nicht ohne Tücken)

Was sind Passkeys und sind sie sicher? Passkeys sind ein passwortloses Anmeldeverfahren, bei dem ein kryptografisches Schlüsselpaar das klassische Passwort ersetzt. Sie gelten als phishing-resistent, da der private Schlüssel das Gerät nie verlässt und die Anmeldung nur auf der echten Website des Anbieters funktioniert. Die Sicherheit hängt jedoch direkt von der Absicherung des Endgeräts (PIN, Biometrie) ab.

Warum Passkeys (eigentlich) genial sind

Die Idee hinter Passkeys ist einfach: Was nicht existiert, kann nicht gestohlen werden. Da du kein Passwort mehr tippst, kann kein Hacker es per Phishing-Mail abgreifen.

Kein Datentausch: Bei der Anmeldung wird nur eine kryptografische "Antwort" geschickt, niemals dein eigentlicher Schlüssel.

Phishing-Schutz: Ein Passkey für

microsoft.comwird niemals aufrnicrosoft.comfunktionieren. Der Browser merkt den Betrug sofort.Komfort: Einmal Finger auflegen oder Gesicht scannen, und du bist drin.

Aber: Die Risiken „physischer Zugriff“ z.B. auf Reisen

So gut die Technik ist, sie hat eine Achillesferse: Die Kopplung an dein Gerät. Wenn du viel reist oder dein Laptop gestohlen wird, entstehen neue Probleme:

Der Diebstahl-Faktor: Wenn dein Gerät geklaut wird und dein Android-Account nur mit einer schwachen 4-stelligen PIN, die man vielleicht an den Fettfingern auf dem Display erraten kann, gesichert ist, oder du ein unverschlüsseltes Windows Profil verwendest, hat der Dieb ggf. physischen Zugriff auf alle deine Passkeys, jenachdem, wie du sie speicherst.

Die aktive Session: Wenn dein Rechner per Malware übernommen wurde, während du eingeloggt bist, kann ein Angreifer deine aktive Session nutzen. Er kann den Passkey zwar nicht "stehlen" (kopieren), aber in deinem Namen handeln, solange der Rechner entsperrt ist.

Die Abhängigkeit: Verlierst du dein einziges Passkey-Gerät und hast keine Backup-Strategie (wie einen zweiten Key oder Cloud-Synchronisation), bist du aus deinen eigenen Accounts ausgesperrt.

Fazit: Nutzen, aber richtig

Passkeys sind der richtige Weg, aber man sollte sie nicht "blind" verwenden.

Strategie: Speichere Passkeys an einem Ort, den du individuell entsperren musst (z. B. in einem seriösen Passwort-Manager wie Bitwarden oder lokal im Schlüsselbund, der durch ein starkes Master-Passwort geschützt ist).

Tipp: Für absolut kritische Accounts solltest du zusätzlich einen Hardware-Token (YubiKey) als Backup hinterlegen.

Link zum Weiterlesen: BSI: Passkeys – Anmelden ohne Passwort

2FA: Die zweite Mauer gegen den Daten-GAU

Warum ist die Zwei-Faktor-Authentifizierung (2FA) so wichtig? Die Zwei-Faktor-Authentifizierung schützt Accounts selbst dann, wenn das Passwort bereits gestohlen oder per Brute-Force geknackt wurde. Durch die Kombination aus Wissen (Passwort) und Besitz (z. B. Smartphone oder Hardware-Key) muss ein Angreifer physischen Zugriff auf das zweite Gerät haben, um das Konto zu übernehmen.

Dein Passwort ist nur die halbe Miete

Stell dir dein Passwort wie eine Haustür vor. 2FA ist der zusätzliche Riegel von innen. Selbst wenn der Einbrecher deinen Schlüssel geklaut hat, kommt er nicht rein.

Die typischen Faktoren sind:

- Wissen (Passwort)

- Besitz (z.B. TAN-Bögen, HW-Dongle, ein Smartphone mit spezifischer Tel. Nummer, App o.ä.)

- Sein (Fingerabdruck, Gesichtserkennung)

Es gibt verschiedene Wege, diesen zweiten Faktor zu liefern:

Apps (Authenticator): Erzeugen alle 30 Sekunden einen neuen Code.

Push-Benachrichtigungen: Ein einfacher Klick auf "Ja, ich bin das" am Smartphone.

Hardware-Keys (z. B. YubiKeys): Ein kleiner USB-Stecker. Gilt als der absolute Goldstandard, da er physisch vorhanden sein muss und immun gegen Online-Abfangversuche ist.

SMS/E-Mail: Besser als nichts, aber aus Sicherheitsgründen die schwächste Wahl (mehr dazu im nächsten Abschnitt).

Wir sehen hier aber schon ein Risiko: die Faktoren sind potenziell nicht unabhängig:

- wenn ich Passwörter auf dem Smartphone speichere, dann geht mein "Wissen" in den "Besitz" über und ein Angreifer kann beide auf einmal erlangen.

- Genauso ist es heikel, wenn mein Wissen o. Besitz (Smartphone) durch etwa einen Gesichtsscan geschützt ist (Microsoft Hello, Apple Face ID) und ich auch einen Gesichtsscan als zweiten Faktor "Sein" verwenden würde - wenn jemand es schafft meinen Gesichtsscan vorzutäuschen, kann er bei Hürden damit überwinden.

- Auch ein "Besitz"-Faktor, der online zugänglich ist, ist kein "Besitz" mehr! Wenn ich eine Authenticator App habe, die über ein Passwort-geschütztes Cloud-Konto synchronisiert, dann reicht eine Übernahme des Cloud Kontos (Passwort = Wissen), um den "Besitz" der Authenticator App zu bekommen.

Die "Was-wenn-mein-Handy-weg-ist"-Strategie

Der größte Albtraum bei 2FA: Das Handy wird geklaut, und man ist aus seinem eigenen digitalen Leben ausgesperrt.

Praxis-Tipp: Richte immer mindestens zwei Optionen ein. Nutze z. B. eine Authenticator-App auf dem Handy UND hinterlege Backup-Codes im Tresor oder nutze einen zweiten Hardware-Key, der sicher zu Hause liegt. Verlasse dich niemals auf nur ein einziges Gerät (genau wie bei der Backup-Strategie).

Ehrliche Wahrheit: Der Kampf gegen die eigene Faulheit

Seien wir ehrlich: Es nervt. Jedes Mal den Passwort Manager aufmachen und 2FA App öffnen, tippen, warten. Die Gefahr ist groß, dass man es aus Bequemlichkeit wieder abschaltet oder beim Passwort wieder 12345 wählen, um zumindest diesen Schritt einfach zu gestalten.

Pragmatische Sicherheit: Wende 2FA dort konsequent an, wo es weh tut. Deine Haupt-E-Mail (der Schlüssel zu allen Passwort-Resets), dein Banking, dein Amazon-Konto und dein Passwort-Manager brauchen 2FA. Bei der unwichtigen Forum-Anmeldung für Heikes-Heimwerker-Hints kannst du es weglassen, wenn die Disziplin nicht reicht. Aber dort, wo dein Geld oder deine Identität hängen: Keine Kompromisse!

Warum SMS und E-Mail als zweiter Faktor nicht ausreichen

Ist 2FA per SMS oder E-Mail sicher? SMS- und E-Mail-basierte Zwei-Faktor-Authentifizierung gilt heute als unzureichend für kritische Accounts. Da beide Protokolle unverschlüsselt übertragen werden, können sie durch Abfangen von Provider-Traffic oder Hacks bei den Service-Anbietern automatisiert und im großen Stil mitgelesen werden. Bei SMS gibt zusätzlich noch die Attacke des SIM-Swapping. App-basierte Verfahren (TOTP) oder Hardware-Keys sind deutlich sicherer.

Das Märchen vom gezielten Angriff

Viele Nutzer denken: „Wer sollte sich schon die Mühe machen, meine SMS abzufangen? Ich bin doch kein Geheimagent.“ Das ist ein gefährlicher Trugschluss. Kriminelle greifen dich heute nicht mehr individuell an – sie greifen die Infrastruktur an, über die deine Daten fließen.

Infrastruktur-Hacks: Professionelle Angreifer kompromittieren direkt die SMS- oder E-Mail-Provider. Entweder durch technische Lücken oder durch „Social Engineering“ bei Mitarbeitern der Telekommunikationsfirmen.

Automatisierung: Einmal im System, fischen Hacker den gesamten Traffic ab. Deine 2FA-SMS wird dann einfach automatisiert ausgelesen, noch bevor sie bei dir auf dem Handy aufblinkt.

Aktuelles Beispiel: Der massive Hack durch die Gruppe Salt Typhoon, bei dem zahlreiche Telekommunikationsanbieter infiltriert wurden, zeigt, dass dies keine Theorie ist, sondern staatlich geförderte Realität im großen Stil.

Die unverschlüsselte Postkarte

SMS und Standard-E-Mails sind im Grunde wie digitale Postkarten: Jeder, der sie sortiert oder transportiert, kann sie theoretisch lesen (sonst würde Provider-seitige SPAM-Filter z.B. nicht funktionieren).

Sim-Swapping: Angreifer lassen sich bei deinem Mobilfunkanbieter eine Ersatz-SIM-Karte o. eSIM für deine Nummer ausstellen. In dem Moment, in dem deine Karte tot ist, empfängt der Hacker deine Bank-TANs. Noch perfider, wenn sie eine zweit-(e)SIM bekommen, dann bekommst du es nichtmal mit. Und SIM-Swapping ist einfach: der Angreifer braucht oft nur die Telefonnummer, Adresse und letzte 4 Ziffern der Kontonummer – alles, was man bei einem Hack eines Online-Shops erbeuten kann!

Fazit:

Für nur mittelmäßig relevante Accounts, ok. Aber für wichtige Accounts reicht es nicht aus. Es ist erschreckend wie lange Banken daran noch festgehalten haben.

2FA: Warum Authenticator Apps der Standard sein sollten

Warum sind Authenticator Apps sicherer als SMS? Authenticator Apps (wie Google Authenticator oder Bitwarden) generieren zeitbasierte Einmal-Codes (TOTP) lokal auf dem Smartphone. Da keine Kommunikation über das Mobilfunknetz stattfindet, können die Codes nicht durch Sim-Swapping oder Provider-Hacks abgefangen werden. Zudem sind sie gerätegebunden und funktionieren auch ohne Internetverbindung.

Der perfekte Kompromiss im Alltag

Hardware-Dongles (YubiKeys) sind zwar noch sicherer, aber im echten Leben oft unpraktisch: Man vergisst sie zu Hause, sie belegen USB-Ports oder man hat sie im Urlaub gerade nicht am Mann. Dein Smartphone hingegen hast du fast immer dabei.

Keine Angriffsfläche im Netz: Da die App den Code mathematisch auf deinem Handy berechnet (basierend auf einem geheimen Schlüssel, den du beim ersten Scan des QR-Codes erhalten hast), gibt es kein Signal, das Hacker "aus der Luft" abgreifen könnten.

Die Backup-Falle: Was passiert beim Handyverlust?

Wenn das Handy weg ist, sind auch die Schlüssel weg – es sei denn, du hast vorgesorgt:

Cloud-Sync: Viele Apps (Google, Microsoft, Authy) bieten an, die 2FA-Schlüssel mit deinem Account zu synchronisieren. Das macht das Aufsetzen eines neuen Handys zum Kinderspiel.

Aber Achtung: Damit wird dein Google- oder Microsoft-Account zum "Single Point of Failure". Wenn dieser Account gehackt wird, hat der Angreifer auch all deine 2FA-Codes. Dieser Haupt-Account muss also extrem stark gesichert sein!

Offline-Backup: Der sicherste Weg sind die Backup-Codes (oft 8-stellige Zahlenreihen), die dir Dienste bei der Einrichtung anzeigen. Hand aufs Herz: Hast du die gespeichert? Ein schneller Check zeigt oft, dass wir für die Hälfte unserer Accounts keine Notfall-Schlüssel haben.

Risiko: Dein Handy als Schwachstelle

Die App ist nur so sicher wie das Gerät, auf dem sie läuft.

Die physische Sperre: Wenn dein Handy keine Sperre hat oder dein PIN so simpel ist, dass man ihn an den Fettschlieren auf dem Display ablesen kann, bringt 2FA nichts. Ein Dieb hat sofort Zugriff auf alle Codes.

Praxis Tipp:

Für wichtige Accounts die Auth-Apps als 2FA einrichten

Hat mein Handy eine starke Sperre (Biometrie + langer PIN)?

Ist der Account der Auth-Apps mit guter 2FA gesichert?

Sind meine 2FA-Codes synchronisiert oder habe ich die Backup-QR-Codes ausgedruckt im Tresor/Ordner liegen?

Zugriff auf die Festplatte: Warum dein Windows-Passwort kein Schutz ist

Warum muss man eine Festplatte verschlüsseln? Ohne Festplattenverschlüsselung (wie BitLocker oder FileVault) sind Daten auf einem Laptop bei Diebstahl oder Verlust ungeschützt. Ein Angreifer kann die Festplatte einfach ausbauen oder das Gerät von einem USB-Stick booten, um das Betriebssystem-Passwort zu umgehen und direkt auf alle privaten Dateien, Fotos und Dokumente zuzugreifen.

Das Sicherheits-Vakuum: Physischer Zugriff

Vielen ist nicht bewusst: Das Passwort, das du beim Starten von Windows oder macOS eingibst, schützt nur den Zugang zum laufenden System. Es schützt nicht die Daten, die auf der Platte liegen.

Das Szenario: Dein Laptop wird geklaut (Reise, Wohnungseinbruch) oder bei einer Einreise (z. B. USA durch die TSA) zur Untersuchung einbehalten. Oder man lässt ihn nur unbeaufsichtigt im Hotelzimmer.

Die Schwachstelle: Ein Angreifer braucht keine Hacker-Skills. Er baut die Platte aus und in ein Gehäuse für externe Festplatten ein, hängt sie an einen anderen PC. Oder noch schneller: bootet deinen Laptop mit einem simplen Linux-USB-Stick, wenn du das im BIOS nicht abgeschaltet hast. Ohne Verschlüsselung liegen alle deine Daten dort wie ein offenes Buch.

Die Lösung: BitLocker, FileVault, VeraCrypt & Co.

Heutige Smartphones (Android & iPhone) machen es vor: Sie sind ab Werk verschlüsselt. Am PC oder Laptop musst du oft selbst Hand anlegen:

Ganzplattenverschlüsselung: Tools wie BitLocker (Windows Pro), FileVault (Mac) oder VeraCrypt verschlüsseln die ganze Festplatte. Ohne den Key beim Booten bleibt die Platte nicht auslesbar.

Das schützt allerdings nicht die aktive Session, wenn Malware übernimmt oder der freundliche TSA Beamte den entsperrten Laptop fordert.

Verschlüsselte Container (VeraCrypt): Du erstellst einen "Tresor" (eine Datei), in den du deine sensibelsten Daten legst.

Vorteil: Auch wenn Malware deinen PC übernimmt, bleibt der Container zu, solange du ihn nicht explizit öffnest.

Bonus: Backups dieses Containers sind automatisch mit verschlüsselt.

Nachteil: Es ist etwas unbequemer im Alltag.

Für die Paranoideren unter uns: mach beides.

Die Recovery-Falle: Wenn der Schlüssel weg ist

Hier wird es ernst: Wenn du deine Festplatte verschlüsselst und dein Passwort vergisst oder die Hardware einen Defekt hat, sind die Daten unwiederbringlich weg. Es gibt keinen "Passwort vergessen"-Button.

Der Recovery Key: Du erhältst bei der Einrichtung einen langen Wiederherstellungsschlüssel.

Wichtig: Speichere diesen Schlüssel nicht auf dem Laptop selbst (da er ja mit verschlüsselt wird). Speichere ihn auf einem Zweitgerät, in der Cloud (falls sicher) oder – ganz klassisch – drucke ihn aus und lege ihn in deinen Notfallordner (Stichwort: aber Vorsicht: Wohnungsbrand).

Praxis-Tipp: Wenn du einen Laptop mit Windows "Home" hast, ist BitLocker oft nicht verfügbar. Nutze in diesem Fall VeraCrypt, um zumindest deine wichtigsten Dokumente (Steuern, Ausweiskopien, Finanzen) in einem verschlüsselten Container zu sichern.

Identitätsdiebstahl und Accountdiebstahl: Wenn Fremde „Du“ werden

Was ist Identitätsdiebstahl? Unter Identitätsdiebstahl versteht man das unbefugte Sammeln und Nutzen personenbezogener Daten (Name, Geburtsdatum, Ausweiskopien), um sich als eine andere Person auszugeben. Ziel ist meist der finanzielle Betrug, etwa die Eröffnung von Bankkonten oder der Warenbetrug auf Rechnung unter falschem Namen.

Risiko: Uralte Accounts und E-Mail-Leichen

E-Mail-Adressen und Accounts, die jahrelang nicht genutzt werden, entwickeln sich zu massiven Sicherheitslücken, da Provider gelöschte Adressen neu vergeben oder inaktive Konten durch Firmenübernahmen plötzlich wieder erreichbar werden.

Viele Nutzer unterschätzen, dass eine E-Mail-Adresse und Telefonnummer kein Eigentum auf Lebenszeit ist.

Die Neuvergabe-Falle: Wenn du eine alte Adresse oder Nummer löschst oder nicht mehr nutzt, vergibt der Provider sie nach einiger Zeit an einen neuen Kunden. Dieser erhält dann vielleicht deine alten Newsletter – und kann per „Passwort vergessen“ Accounts übernehmen und 2FA verwenden, die noch mit dieser Adresse o. Nummer verknüpft sind.

Die Firmenübernahme: Hast du noch einen alten Skype-Login von 2010? Da Microsoft Skype gekauft hat und die Accounts verschmolzen, ist dieser Login oft ein Hintertürchen in deinen Microsoft Account. Ähnliches gilt für Meta (Instagram, WhatsApp, Giphy) und viele andere.

Eigene Erfahrung: Ein seit 10 Jahren nicht mehr genutzter Account, der mit der Email verknüpft ist, wurde von einem großen Anbieter gekauft und integriert z.B. Facebook – und zack – konnte man meinen dortigen Account mit der alten Emailadresse erreichen. Der neue Besitzer der Email merkt das durch Werbemails und machte „Passwort zurücksetzen“ mit der Email und hat den Account übernommen. Der Support war nicht erreichbar. Super. Zum Glück konnte ich konnte wieder „Passwort zurücksetzen“ machen und habe dann ausgehende Emails von dem Account mit PGP verschlüsselt.

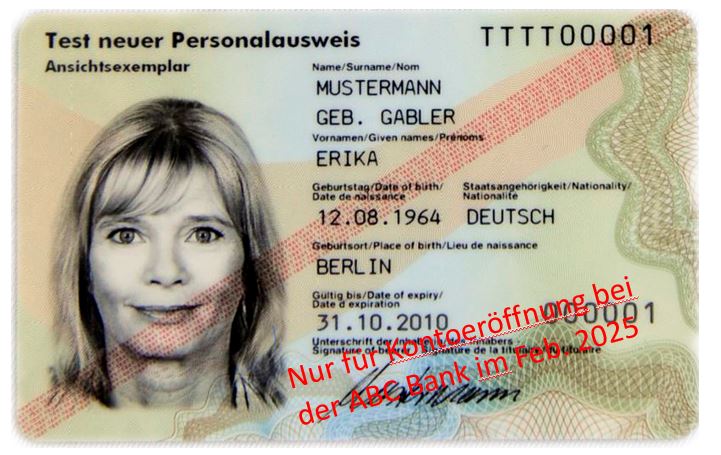

Risiko: Scans und Fotos von Ausweisdokumenten

Digitale Kopien von Personalausweisen sind der „Heilige Gral“ für Betrüger, da sie für VideoIdent-Verfahren oder Kontoeröffnungen missbraucht werden können, sobald sie durch Datenlecks oder betrügerische Anzeigen in falsche Hände geraten.

Heutzutage wird fast alles online identifiziert. Doch die Gefahr lauert dort, wo man sie nicht erwartet:

Die Fake-Wohnung: Betrüger schalten attraktive Wohnungsanzeigen und fordern für die „Besichtigung“ vorab eine Ausweiskopie. Die Wohnung existiert nicht, aber dein Ausweis ist jetzt im Umlauf.

Gehackte Dienstleister: Hotels und Mietwagenfirmen scannen Ausweise oft ein. Werden diese Firmen gehackt (wie bei großen Buchungsportalen oder Plattformen wie Discord), liegen deine sensibelsten Daten offen im Netz.

Praxis Tipp: Ausweise „unbrauchbar“ machen: Schicke niemals eine rohe Kopie deines Ausweises.

Wasserzeichen: Schreibe mit einer App quer über das Bild: „NUR ZUR IDENTIFIKATION BEI FIRMA XY AM 15.02.2026“. So ist die Kopie für andere Zwecke wertlos.

Schwärzen: Übermale alle Infos, die nicht zwingend benötigt werden.

Physische Barriere: Wenn du den Ausweis in eine Kamera halten musst, verdecke irrelevante Daten mit dem Finger oder klebe einen kleinen Post-it mit dem Verwendungszweck (s.o.) darauf.

Bei Hotels und Mietwagen: schwierig…. Am besten schon eine vorbereitete Kopie auf Papier dabei haben…

Link-Tipps:

Betriebssystem-Hygiene: Updates sind keine Empfehlung

Betriebssystem-Hygiene umfasst alle Maßnahmen zur Aufrechterhaltung der Systemsicherheit. Die wichtigsten Säulen sind ein konsequentes Patch-Management (Updates), der Verzicht auf dauerhafte Administrator-Rechte im Alltag sowie die Nutzung isolierter Umgebungen wie der Windows Sandbox für riskante Dateizugriffe. Ein gepflegtes System reduziert die Angriffsfläche für automatisierte Exploits um bis zu 90 %.

Patch-Management: Warum „Später erinnern“ gefährlich ist

Updates schließen Sicherheitslücken, die von Hackern aktiv ausgenutzt werden; das Aufschieben von Patches lässt das System schutzlos gegenüber automatisierten Zero-Day-Exploits, die oft innerhalb von Minuten nach Bekanntwerden einer Lücke angreifen.

Zero-Day-Exploits: Das sind Lücken, die den Entwicklern noch nicht bekannt waren, aber von Kriminellen bereits genutzt werden. Sobald ein Patch (Update) erscheint, ist das ein Signal an alle Hacker: "Hier ist das Loch, schaut schnell, wer es noch nicht gestopft hat!"

Wettlauf gegen die Zeit: Viele Malware-Bots scannen das Internet automatisiert nach Rechnern mit veralteten Versionsnummern. Wer auf "Später erinnern" klickt, lässt die Haustür nachts absichtlich offen stehen.

Praxis Tipp: Stell Updates auf "Automatisch". Ja, Windows-Neustarts nerven, aber ein verschlüsseltes System durch Ransomware nervt mehr.

Admin-Rechte: Das Prinzip der minimalen Rechte

Das Arbeiten mit eingeschränkten Nutzerrechten verhindert, dass Malware bei einer Infektion tiefgreifende Systemänderungen vornimmt, da Schadsoftware im Alltagskonto nicht die nötigen Privilegien zur Installation oder Manipulation des Kernels besitzt.

Der Administrator-Fehler: Die meisten Windows-Nutzer arbeiten standardmäßig mit einem Konto, das alles darf. Leider sieht der Installationsprozess das auch nicht anders vor. Wenn du dir dann beim Surfen Malware einfängst, "erbt" diese Malware deine Rechte und kann sich tief im System vergraben.

Die Lösung: Erstelle dir für den Alltag ein Standard-Benutzerkonto. Nur wenn du wirklich Software installierst, fragt Windows nach dem Admin-Passwort. Dieser kleine Moment der Bestätigung ist die effektivste Bremse für automatische Infektionen.

Die Windows Sandbox: Der digitale Einweg-Handschuh

Die Windows Sandbox ist eine isolierte, temporäre Desktop-Umgebung, in der Anwendungen sicher und getrennt vom Hauptsystem ausgeführt werden können. Nach dem Schließen der Sandbox werden alle darin enthaltenen Daten und installierten Programme dauerhaft gelöscht, was sie zum idealen Werkzeug für das Testen verdächtiger Dateien macht.

Anwendungsfall: Du hast eine E-Mail mit einem Anhang bekommen, dem du nicht ganz traust? Oder du willst ein Programm testen, das aus einer dubiosen Quelle stammt?

Sicherheits-Vorteil: Die Sandbox ist wie ein Raum mit Glaswänden. Was darin passiert, bleibt darin, aber du kannst rein schauen. Wenn eine Datei die Sandbox infiziert, ist das egal – sobald du das Fenster schließt, ist alles weg. (Verfügbar in Windows Pro & Enterprise).

Virtuelle Maschinen & Linux: Die ultimative Trennung

Virtuelle Maschinen (VMs) ermöglichen das Ausführen ganzer Betriebssysteme innerhalb einer gesicherten Umgebung, wobei ein Wechsel zu Linux für sensible Aufgaben wie Online-Banking die Sicherheit durch System-Diversität massiv erhöht.

VirtualBox & VMware: Hiermit simulierst du einen kompletten zweiten PC. Das ist die Steigerung zur Sandbox für dauerhafte Aufgaben.

Der Linux-Joker: Viele Cyber-Angriffe sind auf Windows zugeschnitten. Wer heikle Tätigkeiten in einer VM mit einem Linux-Betriebssystem (z. B. Linux Mint oder Ubuntu) erledigt, ist für 99 % der typischen Windows-Malware schlicht nicht angreifbar.

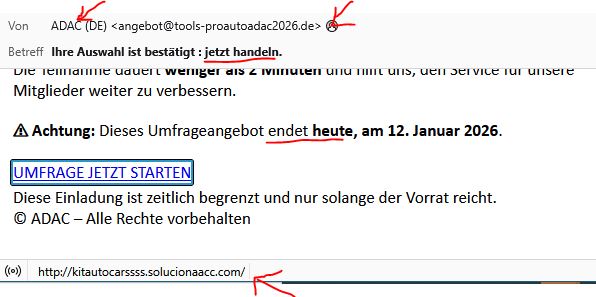

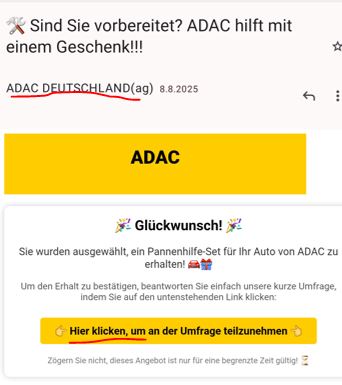

Was ist Phishing?

Phishing ist eine Form des Trickbetrugs im Internet, bei der Angreifer versuchen, über gefälschte E-Mails, SMS (Smishing) oder Webseiten an sensible Daten wie Passwörter oder Kreditkartennummern zu gelangen. Die Täter täuschen dabei eine vertrauenswürdige Identität vor (z. B. Banken, Paketdienste oder Behörden), um Nutzer zu einer schädlichen Handlung oder Dateneingabe zu bewegen.

Was ist Quishing? Phishing per QR-Code. Betrüger überkleben echte Codes (z. B. an Parkuhren), um dich auf gefälschte Bezahlseiten zu locken.

Die digitale Angelrute: So funktioniert der Trick

Der Begriff leitet sich vom englischen "Fishing" (Angeln) ab. Der Köder ist eine Nachricht, die dich emotional packt – meist durch Angst ("Ihr Konto wurde gesperrt"), Neugier ("Hier sind die Fotos von gestern") oder Zeitdruck ("Ihr Paket wird sonst zurückgeschickt").

Sobald du den Köder schluckst und auf einen Link klickst, landest du auf einer perfekt nachgebauten Webseite (z.B. Login-Seite deiner Bank oder von Microsoft 365). Alles, was du dort eingibst, landet direkt in der Datenbank der Betrüger.

Die verschiedenen Varianten

Smishing (SMS-Phishing): Die SMS vom "Zoll" oder die Nachricht "Hallo Mama, das ist meine neue Nummer". Da wir am Smartphone oft abgelenkter sind, ist die Erfolgsquote hier besonders hoch. Außerdem gibt es kein Mouse-Over um die URL hinter einem Link zu prüfen (s.u.).

Spear-Phishing: Ein gezielter Angriff auf dich oder deine Firma. Der Angreifer nutzt Informationen, die er über dich weiß (z.B. Namen von Kollegen), um die Mail extrem glaubwürdig wirken zu lassen. Siehe Social Engineering unten.

Quishing (QR-Code-Phishing): Ein neuer Trend. Du scannst einen QR-Code (z.B. an einer Ladesäule oder in einer Mail) und wirst auf eine manipulierte Bezahlseite geleitet.

Der "Schlechtes Deutsch"-Filter: Warum die Fehler Absicht sind

Du hast dich sicher schon oft über holprige Grammatik oder seltsame Zeichenfehler in Phishing-Mails amüsiert. Wer im Jahr 2026 KI-Tools wie ChatGPT zur Verfügung hat, könnte perfekte Mails schreiben – tut es aber oft bewusst nicht. Warum?

Einfache Opfer finden: Die Hacker wollen keine Zeit mit Leuten verschwenden, die kritisch hinterfragen. Wer über das schlechte Deutsch hinwegsieht und trotzdem klickt, hat eine deutlich höhere Wahrscheinlichkeit, auch im weiteren Prozess (Dateneingabe, TAN-Bestätigung) weniger aufmerksam zu sein.

Effizienz-Steigerung: Die Fehler dienen als automatischer Filter. Wer „drauf reinfällt“, ist ein „einfacheres Opfer“. So stellen die Betrüger sicher, dass sie ihre Energie nur in diejenigen investieren, die am wenigsten skeptisch sind.

Der 3-Sekunden-Check: So erkennst du den Betrug

Bevor du klickst, nutze diese Regeln:

Der Link-Check (Mouse-over): Am PC fahre mit der Maus über den Link, ohne zu klicken. Unten im Browser wird das wahre Ziel angezeigt. Steht dort

paypal-sicherheit-check.netstattpaypal.com? -> Löschen!Die Absender-Adresse: Prüfe nicht den Anzeigenamen, sondern die E-Mail-Adresse dahinter.

Amazon Support <kd-info-99@gmx.de>ist nicht echt.Die unpersönliche Anrede: "Sehr geehrter Kunde" ist bei Firmen, bei denen du einen Account hast, ein Warnsignal. Seriöse Anbieter kennen deinen Namen.

Praxis Tipp: Wenn eine Mail dich stresst, ist sie zu 99% Fake. Geh niemals über den Link in der Mail. Öffne stattdessen ein neues Browserfenster und tippe die Adresse deiner Bank oder des Dienstes manuell ein. Wenn es wirklich ein Problem gibt, siehst du es auch dort im Dashboard oder Posteingang.

Social Engineering und Deep Fakes: Das Risiko für den Mittelstand

Social Engineering bezeichnet die zwischenmenschliche Beeinflussung mit dem Ziel, Personen zur Preisgabe von Informationen oder zur Durchführung von Zahlungen zu bewegen. In Kombination mit Deep Fakes – KI-generierten Stimmen oder Videos – werden diese Angriffe besonders effektiv, da sie die Autorität von Vorgesetzten (CEO-Fraud) täuschend echt imitieren können.

Die Psychologie der Manipulation

Mittelgroße Unternehmen sind das perfekte Ziel: Sie sind groß genug, dass nicht mehr jeder jeden persönlich kennt, aber oft zu klein für hochgerüstete Sicherheitsabteilungen. Angreifer nutzen hier das "Playbook der Eskalation":

Informations-Mining: Ein kurzer Anruf in der Zentrale ("Probleme mit einer Rechnung, wer ist da zuständig?").

Autorität aufbauen: Mit dem Namen des CEO (von LinkedIn) wird die Finanzabteilung kontaktiert: "Der Chef braucht das sofort, es ist geschäftskritisch!"

Druck erzeugen: Stress schaltet das logische Denken aus. Werden Mitarbeiter in den "Yes-Sir-Modus" versetzt, hinterfragen sie ungewöhnliche Anweisungen seltener.

Die Informationsschaukel: Mit jeder Information, die sie bekommen haben, gehen sie weiter zur nächsten Person. Damit schaukeln sie sich dann hoch, bis sie eine besonders naive und vertrauensselige Person finden, die dann Geheimnisse oder Zugänge ermöglicht.

Die CEO-Falle: Wenn man einen Anruf vom Geschäftsführer bekommt, sind viele, die ihn nicht gut kennen, sofort in Panik und "Yes-Sir"-Modus. Durch eine glaubhafte Verkörperung des CEO am Telefon wurden schon mehrfach Mitarbeiter der Finanzabteilung dazu gebracht, Überweisungen zu tätigen.

Die Playbooks: Diese sind simpel und wirkungsvoll: Irgendwen anrufen: „Probleme mit Rechnung, bitte Nummer von Finanzen geben“. Name des CEO auf LinkedIn raussuchen. Finanzen anrufen: „CEO hat mich an Sie verwiesen – Rechnung überfällig und geschäftskritisch, bitte sofort begleichen, sonst kann Bauteil nicht geliefert werden“ -> „Rechnung ist nicht im System, komisch...“ -> „Ok, können Sie ja nichts für, sorry für meine Aufregung, ist wirklich kritisch. Ich schicke sie Ihnen kurz nochmal durch, Ihre E-Mail-Adresse ist v.nachname@Firma, korrekt?“

Kontext-Hacking: Wenn der CEO auf LinkedIn postet, dass er gerade in Dubai auf einer Messe ist, nutzt der Angreifer genau diesen Kontext: "Ich bin in Dubai, habe hier ein juristisches Problem/einen Deal, brauche sofort eine Anzahlung auf dieses Auslandskonto."

Die CEO-Falle 2.0: Wenn die KI anruft

Deep Fakes treiben das Risiko auf die Spitze. Früher erkannte man Betrüger an schlechtem Deutsch oder komischen E-Mail-Adressen. Heute:

Voice Cloning: Ein kurzer Clip des Geschäftsführers von einem YouTube-Interview reicht aus, um eine KI zu trainieren, die mit seiner Stimme telefoniert.

Video-Calls: Es gibt Fälle, in denen Video-Konferenzen mit KI-generierten Avataren des Chefs gemacht wurden und Millionenüberweisungen freigegeben worden sind..

Praxis-Lösung: Klare Prozesse statt blindem Vertrauen

Gegen Social Engineering hilft keine Software, sondern nur eine gesunde Unternehmenskultur. Hilft auch im Privaten vor Enkeltrick-Betrügern!

Zwei-Faktor-Freigabe: Keine Zahlung über Summe X ohne das Vier-Augen-Prinzip – egal, wer anruft.

Rückruf-Pflicht: Bei ungewöhnlichen Anweisungen wird über die bekannte interne Nummer zurückgerufen, niemals über die Nummer, die gerade anruft.

Codewörter: Klingt nach Geheimagent, hilft aber. Ein internes, vereinbartes Sicherheitswort kann im Zweifel klären, ob wirklich der Chef am Telefon ist.

* * *

Ende dieses Beitrags