Datensicherheit & Datenschutz: Deep-dive sicheres Surfen - So bewegst du dich sicher im Internet

by Mpublished on

Sicher Surfen: DNS, VPN & TOR – Werbe-Tracker und Malware aussperren

Jeder Klick, den du machst, wird von Dutzenden Trackern beobachtet, analysiert und verkauft. Aber du kannst den Spieß umdrehen. In diesem Deep-Dive lernst du, wie du das „Telefonbuch des Internets“ (DNS) verschlüsselst, warum ein VPN dich nicht unsichtbar macht und wie du mit dem TOR-Browser die Anonymitäts-Oberliga betrittst. Wir machen Schluss mit Malvertising und gläsernen Nutzern.

Inhalt des Guides:

Dieser Artikel ist Teil meines großen Datensicherheit & Datenschutz: Der pragmatische Guide gegen Daten-GAU . Während wir dort die Übersicht behandeln, steigen wir hier tief in das Thema sicheres Surfen ein.

Weitere Beiträge im Guide:

- Deep-dive wie schütze ich meine Daten vor Zugriff?

- Deep-dive sicheres Surfen

- Deep-dive Backup Strategie

Inhalt des Beitrags sicheres Surfen

- Sicher Surfen: DNS, VPN & TOR – Werbe-Tracker und Malware aussperren

- Inhalt des Guides:

- Das Telefonbuch des Internets: DNS verschlüsseln

- Browsing: Wie du Werbetreibende, Tracker und Malware aussperrst

- QR-Codes: Die unsichtbare Gefahr in der schwarzen Box

- Messenger-Check: Wer liest wirklich mit?

- Zusammenfassung: Dein Werkzeugkasten für sicheres Surfen

- Das TOR-Netzwerk: Anonymitäts-Bundesliga

Das Telefonbuch des Internets: DNS verschlüsseln

Das Domain Name System (DNS) übersetzt Web-Adressen (wie google.de) in IP-Adressen. Standardmäßig erfolgt dies unverschlüsselt über den Internetanbieter, der somit jede besuchte Domain mitlesen und profilieren kann. Durch DNS-Verschlüsselung via DoH oder DoT an neutrale Anbieter wird dieser Datenstrom privatisiert und die Sicherheit vor manipulierten Webseiten erhöht.

Verschlüsseltes & Anonymes DNS: Wer sieht, was du anschaust?

Anonymes DNS verhindert, dass Internetprovider Nutzerprofile basierend auf dem Surfverhalten erstellen, indem Anfragen über verschlüsselte Protokolle wie DoH oder DoT an Anbieter mit einer „No-Logging-Policy“ gesendet werden.

Jedes Mal, wenn du eine Seite aufrufst, fragt dein Rechner nach dem Weg. Dein Provider (Telekom, Vodafone etc.) loggt diese Anfragen standardmäßig mit. Selbst wenn die Seite selbst verschlüsselt ist (HTTPS), weiß der Provider, dass du auf "krankheit-symptome.de" oder "https://www.google.com/search?q=poker-seite.com" warst.

Die technischen Retter: DoT und DoH

DNS over TLS (DoT): Die Anfrage wird über einen eigenen gesicherten Port (853) geschickt. Das ist sauber und effizient, wird aber oft in Firmennetzwerken blockiert.

DNS over HTTPS (DoH): Die DNS-Anfrage tarnt sich als normaler Web-Traffic. Das ist schwerer zu blockieren und ideal für den Browser.

Warum Verschlüsselung allein nicht reicht: Die "No Logging"-Policy

Es bringt wenig, den Weg zum DNS-Server mit DoT oder DoH abzusichern, wenn der Server am Zielort jede deiner Anfragen speichert. Standard-DNS-Server (meist die deines Providers) protokollieren oft mit, wer wann welche Seite aufgerufen hat. Diese Daten sind Gold wert für Werbeprofile oder staatliche Überwachung.

Die Lösung: Wähle gezielt einen anonymisierenden DNS-Anbieter mit einer strikten No-Logging-Policy. Anbieter wie Dismail oder Digitalcourage speichern deine Anfragen erst gar nicht auf der Festplatte. Damit wird die Verschlüsselung erst wirklich zum Privatsphäre-Tool.

Der Router als zentraler Hebel (DHCP)

Normalerweise müsstest du DNS-Einstellungen an jedem Gerät einzeln vornehmen (Handy, Laptop, Tablet). Doch in modernen Heimnetzen läuft fast alles über DHCP. Das bedeutet: Dein Router teilt jedem Gerät beim Einwählen ins WLAN automatisch mit, welchen DNS-Server es nutzen soll.

Praxis Tipp: Wenn du den DNS direkt in deiner Fritz!Box oder deinem Router änderst, profitieren sofort alle Geräte im Haus davon – vom Smart-TV bis zum Smartphone deiner Gäste. Du musst nicht 20 Geräte einzeln konfigurieren, sondern hast eine zentrale "Sicherheits-Schleuse" für dein ganzes Zuhause.

Beispiele:

Dismail: kein logging und Filterlisten für Malware Domains https://dismail.de/info.html#dns

fdns1 116.203.32.217 2a01:4f8:1c1b:44aa::32:217 fdns1.dismail.de Port: 853

fdns2 159.69.114.157 2a01:4f8:c17:739a::2 fdns2.dismail.de Port: 853

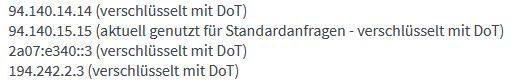

Adguard

Default server https://dns.adguard-dns.com/dns-query

Non-filtering server https://unfiltered.adguard-dns.com/dns-query

Family protection server https://family.adguard-dns.com/dns-query

Die gratis Kindersicherung: NSFW-Filter direkt im DNS

Durch die Nutzung spezieller DNS-Resolver (z. B. CleanBrowsing oder AdGuard Family) lassen sich jugendgefährdende Inhalte (NSFW) und Malware netzweit auf allen Geräten sperren, ohne dass Software auf jedem einzelnen Handy installiert werden muss.

Das ist der Trick für Eltern: Statt auf jedem Tablet mühsame Filter-Apps zu installieren, änderst du einfach den DNS-Eintrag im Router (wenn das Tablet keine mobilen Daten hat; und der Account eine Admin Rechte).

Effekt: Jedes Gerät, das sich mit dem WLAN verbindet (auch die Spielkonsole oder das Handy der Freunde), filtert automatisch Pornos und bekannte Malware-Seiten aus.

Family protection server https://family.adguard-dns.com/dns-query

Praxis: Anonymes DNS bei der Fritz!Box einrichten

Um DNS-over-TLS (DoT) in einer Fritz!Box zu aktivieren, müssen unter „Internet > Zugangsart > DNS-Server“ alternative Resolver eingetragen und die verschlüsselte Auflösung explizit aktiviert werden.

So setzt du es in 2 Minuten um:

Login: Auf https://fritz.box anmelden.

DNS-Server finden: Navigiere zu

Internet->Zugangsart-> TabDNS-Server.Alternative Server: Wähle "Andere DNSv4-Server" und trage die IPs ein (z. B. von Dismail:

116.203.32.217). Wiederhole das für IPv6.Verschlüsselung (DoT): Scrolle runter zu "DNS über TLS (DoT)". Haken setzen bei "Verschlüsselte Namensauflösung im Internet".

URL eintragen: Trage unten den Hostnamen ein (z. B.

fdns1.dismail.de).

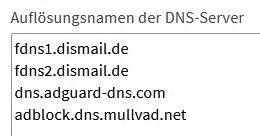

Der Leak-Test: Hat es geklappt?

Fritz!Box Check: Im "Online-Monitor" sollte nun bei den Verbindungen stehen: "Verschlüsselt mit DoT".

Web-Check: Besuche bash.ws/dnsleak. Wenn dort "DNS is not leaking" steht, hast du alles richtig gemacht. Die angezeigten Server gehören nun zu deinem gewählten Anbieter, nicht mehr zu deinem Provider.

Browsing: Wie du Werbetreibende, Tracker und Malware aussperrst

Sichereres Surfen erfordert mehr als nur Vorsicht: Es basiert auf der Kombination aus privatsphäre-freundlichen Suchmaschinen, Browser-Erweiterungen wie uBlock Origin gegen (infizierte) Werbung (Malvertising) und einem kritischen Verständnis von Verschlüsselungstechnologien. Während HTTPS die Inhalte schützt, gilt es auch das Erstellen digitaler Fingerabdrücke durch Tracker zu verhindern.

Suchmaschinen ohne Gedächtnis: DuckDuckGo & Co.

Suchmaschinen wie DuckDuckGo oder Startpage verhindern das Erstellen von Nutzerprofilen und den Filterblasen-Effekt, da sie keine persönlichen Suchhistorien speichern und Ergebnisse neutral statt personalisiert ausspielen.

Das digitale Profil: Google verdient Geld damit, dich zu kennen. Jede Suchanfrage füttert ein Profil über deine Ängste, Krankheiten, politische Meinung und Kaufabsichten.

Die Filterblase: Da Google dir zeigt, was es glaubt, dass du sehen willst, werden konträre Meinungen oft ausgeblendet. Du lebst in einer Echokammer.

Praxis Tipp: Nutze DuckDuckGo (eigene Indexierung) oder Startpage (liefert Google-Ergebnisse, aber anonymisiert für dich). Du wirst merken: Die Ergebnisse sind oft genauso gut, aber ohne das Gefühl, beobachtet zu werden.

Browser-Wahl & Plugins: Warum „Inkognito“ eine Marketing-Lüge ist

Der Inkognito-Modus verhindert lediglich das lokale Speichern von Verlauf und Cookies auf dem eigenen Gerät; er bietet keinen Schutz vor Tracking durch Webseiten, Internetanbieter oder Werbenetzwerke.

Das Inkognito-Missverständnis: Viele denken, sie seien unsichtbar. In Wahrheit versteckt der Modus deinen Porno-Verlauf nur vor deiner Ehefrau oder deinem Mitbewohner. Google, dein Chef (im Firmennetz) und die Webseite selbst sehen dich weiterhin.

Security Essentials:

uBlock Origin: Kein netter Werbeblocker, sondern ein unverzichtbares Security-Tool. Er blockiert Scripte, bevor sie ausgeführt werden.

NoScript: Für Profis. Blockiert alle Skripte auf einer Seite. Macht das Surfen sicherer, aber auch mühsamer, da man Seiten und Skript-Sourcen manuell "erlauben" muss.

Plugin-Falle (Fingerprinting): Zu viele Plugins machen dich einzigartig. Webseiten können die Kombination deiner installierten Erweiterungen und Schriftarten auslesen (Fingerprinting). Je "normaler" dein Browser aussieht, desto schwerer bist du in der Masse zu identifizieren.

Malvertising: Wenn harmlose Banner zubeissen

Malvertising nutzt seriöse Werbenetzwerke aus, um Schadsoftware über harmlose Werbebanner auf bekannten Webseiten zu verbreiten – oft ohne dass der Nutzer aktiv auf die Werbung klicken muss.

Historische Vorfälle: Sogar die Leser von renommierten Seiten wie Forbes wurden bereits Opfer. Hacker kauften Werbeplätze und lieferten über die Banner Malware aus, die Sicherheitslücken im Browser ausnutzte.

Werbeblocker = Security-Tool: Ein Adblocker ist heute kein Werkzeug mehr, um Webseiten um ihren Lohn zu bringen, sondern eine notwendige Brandschutzmauer. Werbebanner in Kombination mit unsicheren Plugins sind eines der größten Einfallstore für diese „Drive-by-Exploits“.

VPN vs. HTTPS: Was schützt dich wirklich?

Ein VPN schützt nicht vor Tracking durch Webseiten, sondern verschiebt lediglich das Vertrauen vom Internetanbieter zum VPN-Betreiber; echtes Schutzniveau für Dateninhalte bietet hingegen nur eine durchgehende HTTPS-Verschlüsselung.

Der VPN-Mythos: Die Werbung verspricht "totale Anonymität". Das ist falsch. Ein VPN ist nur ein Tunnel zum VPN-Anbieter. Wenn du dich bei Facebook einloggst, weiß Facebook trotzdem, wer du bist – Tunnel hin oder her. Und der VPN Anbieter auch. Du änderst nur wem du vertraust.

HTTPS vs. VPN: HTTPS verschlüsselt den Inhalt (was du anschaust oder schreibst). Das VPN verbirgt vor deinem lokalen Netzwerk (z.B. dem Café-Besitzer) auch, welche Seite du besuchst.

Das Café-Szenario: Im öffentlichen WLAN ist ein VPN sinnvoll, um zu verhindern, dass etwa der Betreiber des Hotspots deine DNS-Anfragen oder unverschlüsselten Traffic mitliest. Aber: Ein VPN macht dich nicht unsichtbar für die Dienste, die du aktiv nutzt.

Praxis Tipp: Vertraue keinem "Gratis-VPN". Wenn der Dienst nichts kostet, bist du (und dein Datentraffic) das Produkt. Nutze seriöse Anbieter wie Mullvad oder ProtonVPN, die auf Transparenz setzen.

QR-Codes: Die unsichtbare Gefahr in der schwarzen Box

[ID: snippet-qr-phishing] Featured Snippet: Warum sind QR-Codes gefährlich? QR-Codes sind für das menschliche Auge nicht lesbar, was sie zum idealen Werkzeug für Quishing (QR-Phishing) macht. Angreifer manipulieren URLs so, dass die Smartphone-Vorschau nur den seriösen Teil der Adresse anzeigt, während der Nutzer tatsächlich auf eine infizierte Webseite oder eine gefälschte Login-Seite geleitet wird.

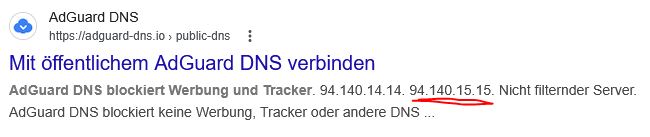

Die Vorschau-Falle: Wenn 10 Zeichen entscheiden

Das Problem bei QR-Codes auf dem Smartphone ist die Platznot. Wenn du die Kamera auf einen Code hältst, zeigt dir das Betriebssystem (iOS/Android) oft nur eine kurze Vorschau der Ziel-URL an. Profis nutzen dies aus, indem sie Subdomains oder präparierte URLs verwenden.

Der Subdomain-Trick: Du siehst in der Vorschau:

https://meineabcbank.de...Die volle Wahrheit ist aber:https://meineabcbank.de.kundelogin.boese-seite.netDa der Browser von rechts nach links gelesen wird, ist die echte Domain hierboese-seite.net– das „meineabcbank.de“ davor ist nur ein Namenszusatz, um dich zu täuschen.Der Login-Trick: Durch spezielle Formatierungen wie

https://meineabcbank:login@dein-blog.de/...lässt sich die Vorschau noch massiver manipulieren. Dein Handy zeigt scheinbar dir die Bank-Domain, leitet dich aber zu einem ganz anderen Ziel.

Quishing: Phishing zum Anfassen

QR-Codes lauern heute überall, und das macht sie so effektiv für Angreifer:

An der Ampel oder im Park: Aufkleber mit "Scannen für gratis WLAN" oder "Hier Parkgebühr bezahlen" führen oft direkt auf präparierte Zahlungsseiten, um Kreditkartendaten abzugreifen.

In E-Mails: Da Sicherheitssoftware E-Mails oft auf bösartige Links scannt, schicken Hacker stattdessen ein Bild eines QR-Codes. Die Software erkennt das Bild oft nicht als Bedrohung, aber dein Handy führt dich beim Scannen direkt ins Verderben.

Die PraxisTipp Verhaltensregeln für QR-Codes

Keine QR-Codes aus E-Mails: Seriöse Banken oder Behörden schicken dir niemals einen QR-Code, um dich zum Login aufzufordern.

Skepsis bei Aufklebern: Sei extrem vorsichtig bei QR-Codes im öffentlichen Raum (Parkuhren, Ladesäulen, Speisekarten). Prüfe, ob der Code vielleicht nur über einen originalen Code drübergeklebt wurde.

URL-Check: Schau dir die Vorschau genau an. Wenn die URL kryptisch aussieht oder unnötig lang ist: Finger weg.

Keine sensiblen Daten: Gib niemals Passwörter oder Bankdaten auf einer Seite ein, die du gerade erst über einen QR-Code "entdeckt" hast.

Messenger-Check: Wer liest wirklich mit?

Nicht jeder Messenger, der mit „Sicherheit“ wirbt, schützt auch die Privatsphäre. Während Ende-zu-Ende-Verschlüsselung (E2EE) den Inhalt der Nachricht schützt, verraten Metadaten (wer, wann, mit wem), oft mehr als der Text selbst. Der Goldstandard für Sicherheit ist derzeit Signal, während Telegram aufgrund fehlender Standard-Verschlüsselung und WhatsApp wegen massiver Metadaten-Sammlung kritisch zu sehen sind.

Die "Safe" Messenger: Signal & Threema

Messenger wie Signal gelten als sicher, da sie nicht nur die Inhalte verschlüsseln, sondern durch konsequente Datensparsamkeit nahezu keine Metadaten auf ihren Servern speichern.

Signal (Der Spitzenreiter):

Technik: Open-Source-Protokoll, das selbst von WhatsApp kopiert wurde.

Metadaten: Signal speichert nur, wann du dich registriert hast und wann du zuletzt online warst – sonst nichts. Weder deine Kontaktliste noch wer dir wann geschrieben hat.

Finanzierung: Gemeinnützige Stiftung, kein Interesse an deinen Daten.

Threema (Die anonyme Alternative): * Kommt aus der Schweiz. Der große Vorteil: Man kann es komplett ohne Handynummer nutzen (nur per ID). Kostet einmalig ein paar Euro, dafür bist du nicht das Produkt.

Die "Unsafe" Messenger (oder: Das Kleingedruckte)

Hier wird es oft missverstanden: "Unsafe" bedeutet nicht zwangsläufig, dass jeder deine Nachrichten lesen kann, sondern dass dein digitales Umfeld komplett durchleuchtet wird.

WhatsApp: Der Metadaten-König

Verschlüsselung: Ja, die Inhalte sind (dank Signal-Protokoll) sicher verschlüsselt. Meta (Facebook) kann deine Texte nicht lesen.

Das Problem: Meta weiß alles außer dem Text. Wer sind deine Freunde? Wie oft schreibst du ihnen? Wo hältst du dich auf? Diese Metadaten werden mit deinem Facebook- und Instagram-Profil verknüpft, um ein erschreckend präzises Bild deines Lebens zu zeichnen.

Telegram: Das Marketing-Phänomen

Die große Lüge: Telegram wirbt massiv mit Sicherheit, aber standardmäßig ist keine Ende-zu-Ende-Verschlüsselung aktiv.

Cloud-Chats: Deine normalen Nachrichten liegen im Klartext auf den Telegram-Servern. Die Firma könnte sie jederzeit lesen oder an Behörden herausgeben.

Geheime Chats: Diese müssen pro Chat manuell aktiviert werden, funktionieren nicht in Gruppen und sind technisch oft umstritten.

Fazit: Telegram ist ein soziales Netzwerk, kein sicherer Messenger.

Zusammenfassung: Dein Werkzeugkasten für sicheres Surfen

Für maximale Sicherheit beim Surfen ist eine Kombination aus technischen Filtern und organisatorischen Maßnahmen nötig. Die Basis bilden ein Adblocker (uBlock Origin), ein Passwort-Manager mit individuellen Passwörtern und konsequente 2FA. Für den Schutz der Privatsphäre gegenüber dem Provider sorgen verschlüsseltes DNS (DoT/DoH), während ein VPN primär in unsicheren öffentlichen Netzwerken Schutz bietet.

Die Checkliste

Hier ist die Essenz dessen, was du heute einrichten solltest:

Adblocker / Scriptblocker: Installiere uBlock Origin, noScript etc. Es ist kein Werbeblocker, sondern deine erste Verteidigungslinie gegen Malvertising und bösartige Scripte.

Inkognito-Modus: Nutze ihn, um keine Spuren (Verlauf/Cookies) auf deinem eigenen Gerät zu hinterlassen. Sei dir aber bewusst: Er macht dich nicht unsichtbar für Google oder deinen Provider.

Anonymer DNS via DoT oder DoH: Stell deine Fritz!Box oder deinen Browser auf einen DNS-Anbieter mit No-Logging-Policy um (z. B. Dismail oder AdGuard).

HTTPS (Standard): Achte auf das Schloss-Symbol im Browser. Dank "HTTPS Everywhere" (heute in den meisten Browsern integriert) ist der Inhalt deiner Kommunikation verschlüsselt.

VPN (Virtual Private Network): Nutze einen VPN-Tunnel (z. B. Mullvad oder Proton), wenn du in einem öffentlichen WLAN (Café, Hotel, Flughafen) surfst oder wenn du deinem Internet-Provider weniger vertraust als dem VPN-Anbieter.

Passwort-Manager: Beende das Passwort-Recycling. Nutze für jeden Dienst ein eigenes, langes Passwort, das in einem Tresor (etwa Bitwarden oder KeePassXC) liegt.

Zwei-Faktor-Authentifizierung (2FA): Aktiviere 2FA für deine wichtigen Accounts (E-Mail, Banking, Amazon, Authentificators). Es ist die einzige Mauer, die noch steht, wenn dein Passwort doch einmal geklaut wurde.

Das TOR-Netzwerk: Anonymitäts-Bundesliga

Das TOR-Netzwerk („The Onion Router“) schützt die Identität der Nutzer, indem es Datenverkehr durch mindestens drei zufällige Server (Knoten) weltweit leitet und bei jedem Schritt eine Verschlüsselungsebene entfernt – wie bei den Schichten einer Zwiebel.

Zwiebel-Routing einfach erklärt: 1. Dein PC verschlüsselt das Datenpaket dreifach. 2. Der erste Knoten weiß, wer du bist, kann aber das Paket nicht lesen. 3. Der zweite Knoten weiß gar nichts (außer woher das Paket kommt und wohin es geht). 4. Der dritte Knoten (Exit-Node) entschlüsselt die letzte Schicht und schickt die Anfrage ins offene Web. Er weiß, was gesucht wird, aber nicht, wer gefragt hat.

Wann man es braucht: Für Whistleblower, Journalisten in repressiven Regimen oder wenn man absolut verhindern will, dass eine Webseite die eigene IP-Adresse erfährt.

Das Problem: Da deine Daten einen "Zick-Zack-Kurs" um die Welt machen, ist die Verbindung im Vergleich zum normalen Internet deutlich langsamer. Für 4K-Streaming ist TOR ungeeignet.

Die Risiken in der Anonymitäts-Bundesliga: Warum TOR keine Wunderwaffe ist

Selbst das beste Netzwerk der Welt hat Schwachstellen, die oft am Anfang oder am Ende der Kette liegen:

Die „Plappertaschen“-Gefahr (Browser & Scripte): Die beste Anonymisierung des Netzwerks nützt rein gar nichts, wenn dein eigener Browser dich verrät. Wenn Scripte auf einer Webseite ausgeführt werden oder Plugins (wie veraltete Flash-Reste oder PDF-Reader) aktiv sind, können diese deine echte IP-Adresse am TOR-Netzwerk vorbei direkt an den Server funken.

Deshalb ist der offizielle TOR Browser (s.u.) so extrem restriktiv vorkonfiguriert. Wer darin Plugins installiert oder die Sicherheitsstufen lockert, um „bequemer“ zu surfen, reißt die mühsam aufgebaute Tarnung sofort wieder ein.

Die „Belauschte Ausfahrt“ (Exit-Node-Monitoring): Große Geheimdienste oder finanzstarke Akteure betreiben oft selbst tausende sogenannte Entry- und Exit-Nodes (Eingangs- und Ausgangsserver). Wenn ein Angreifer zufällig sowohl den Server kontrolliert, an dem du dich einwählst, als auch den, an dem du das Netzwerk verlässt, kann er mittels Traffic-Analyse (Zeitabgleich der Datenpakete) beide Enden verknüpfen. Trotz Verschlüsselung lässt sich so statistisch mit hoher Wahrscheinlichkeit ermitteln, wer gerade welche Seite aufgerufen hat.

Der TOR Browser: Anonymität per Knopfdruck

Der TOR Browser ist eine modifizierte Version von Firefox, die vorkonfiguriert ist, um direkt eine Verbindung zum TOR-Netzwerk aufzubauen und gängige Tracking-Methoden wie Browser-Fingerprinting automatisch zu unterbinden.

Einfachheit: Du musst kein IT-Experte sein. Installieren, starten, "Verbinden" klicken – fertig. Du bist mit einer völlig anderen Identität im Netz unterwegs.

Die Hürden im Alltag:

Geschwindigkeit: Seiten laden spürbar langsamer.

Kompatibilität: Viele moderne Webseiten (wie Banking oder Netflix) blockieren TOR-Verbindungen aus Sicherheitsgründen oder zeigen ständig nervige Captchas ("Bist du ein Roboter?"), weil sie die Exit-Nodes als verdächtig einstufen.

Script-Blocking: Um sicher zu sein, blockiert der Browser viele Scripte. Dadurch sehen Webseiten oft "kaputt" aus oder Funktionen fehlen.

Fazit: Der TOR Browser ist dein digitales Fluchtfahrzeug. Er ist nicht bequem für den täglichen Einkauf, aber wenn du eine Information suchen musst, ohne dass jemand (nicht einmal dein VPN-Anbieter) weiß, wer du bist, ist er das Goldstandard-Tool.

* * *

Ende dieses Beitrags